主页 > imtoken限制中国用户该咋办 > 猖獗的性勒索邮件,Phorpiex僵尸网络的幕后黑手

猖獗的性勒索邮件,Phorpiex僵尸网络的幕后黑手

介绍

FBI IC3(互联网犯罪投诉中心)在今年的报告中强调,2018年威胁短信数量减少了242%,其中大部分是“勒索”,总损失达8300万美元。

性勒索通常是一封要求勒索付款的电子邮件,威胁说如果收不到钱就会暴露收件人的私人视频和信息。 此外,您的笔记本电脑也可能被发件人用作垃圾邮件机。 在你不知不觉中,它不断地传递给受害者。

最近,来自 Check Point Research 的研究人员发现了这样一个僵尸网络 Phorpiex,它目前运行着超过 50 万台受感染的主机,并向数百万人发送了性勒索电子邮件。

Phorpiex(又名 Trik)僵尸网络已经活跃了将近十年。 过去,Phorpiex 主要通过分发其他恶意软件(包括 GandCrab、Pony、Pushdo)来开展加密货币挖矿活动。 最近,Porpiex 又增加了一个新的方法——利用大量色情邮件来增加收入。

在 Check Point 监测的 5 个月期间,记录了超过 14 笔比特币 (BTC) 转移到 Phorpiex 活跃钱包,价值超过 110,000 美元。 虽然这听起来可能不多,但 Phorpiex 的维护成本相当低,平均月收入为 22,000 美元,回报率也不错。

性勒索邮件

Phorpiex 僵尸网络使用垃圾邮件机器人从 C&C 服务器下载电子邮件地址数据库,随机选择一个地址,然后从几个硬编码字符串组成一条消息。 垃圾邮件机器人可以创建大量垃圾邮件,每小时最多可发送 30,000 条消息比特币邮件 性勒索是真的吗,每次活动影响多达 2700 万人。

在最近的 Phorpiex 攻击活动中,攻击者开始将受害者的密码附在邮件中,这无疑加深了受害者的焦虑情绪,也让攻击者更容易达到目的。

以下是 Phorpiex 垃圾邮件机器人创建的威胁电子邮件示例:

作者:拯救自己

主题:我记录了你——██████

你好,我知道你的密码之一是:██████

你的电脑感染了我的个人恶意软件,因为你的浏览器没有更新/打补丁,通过访问一些我放置了 iframe 的网站手动感染,有关更多信息,请谷歌“偷渡式攻击”。

恶意软件可以让我完全访问您的所有帐户(例如以前的密码),完全控制您的计算机,并通过您的网络摄像头监视您。

我收集了你所有的隐私数据,并通过网络摄像头记录了你的所有信息!

之后,我删除了恶意软件而不留痕迹,这封邮件是从某个被黑的服务器发送的,你找不到我了。

我可以将您的视频和私人数据发布给您的所有联系人。

阻止我的唯一方法是支付 800 美元的比特币 (BTC)。

与我即将发布的关于你的内容相比,那简直是偷窃!

您可以在以下位置轻松订购比特币:,,, 或检测您附近的比特币 ATM,或通过 Google 查找其他交易所。

您可以直接将比特币发送到我的钱包,或者先在这里创建您自己的钱包:#/signup/,然后接收并发送给我。

我的比特币钱包是:1Eim8U3kPgkTRNSFKN49jgz9Wv4A1qmcjR

复制并粘贴我的钱包 (cAsE-sEnSEtiVE)

您只有 3 天的时间付款。

我可以看到你是否阅读了你的电子邮件,所以不要假装没有。

如果您已经多次收到此邮件,您可以在付款后忽略它。

收到付款后,我会删除所有内容,您可以像以前一样过上平静的生活。 记得上次更新浏览器!

在 2019 年的 Phorpiex 活动中,垃圾邮件机器人是最终的有效载荷之一。 Phorpiex 垃圾邮件机器人没有自己的持久化机制,通过下载其他 Phorpiex 模块来执行。

技术细节

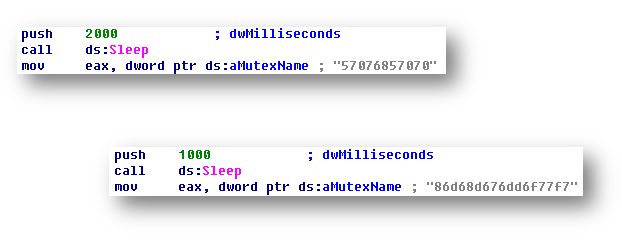

垃圾邮件机器人在运行前会经过检测和初始化步骤。 首先,为了避免运行多个实例,它尝试创建一个具有特定名称的互斥量,该名称在样本中是硬编码的,但每个样本都有一个唯一的互斥量名称:

图 1:垃圾邮件互斥体的名称

如果互斥量已经存在,垃圾邮件机器人将停止运行。 否则,它将继续初始化步骤:垃圾邮件机器人删除替换文件流“:Zone.Identifier”并通过在注册表项下创建一个新值来添加防火墙例外:

系统\CurrentControlSet\服务\SharedAccess\参数\

FirewallPolicy\StandardProfile\AuthorizedApplications\List\

垃圾邮件机器人将重视“

:*:Enabled:" 添加到此条目。例如:

%TEMP%\28764.exe:*:Enabled: WDrvConfiguration

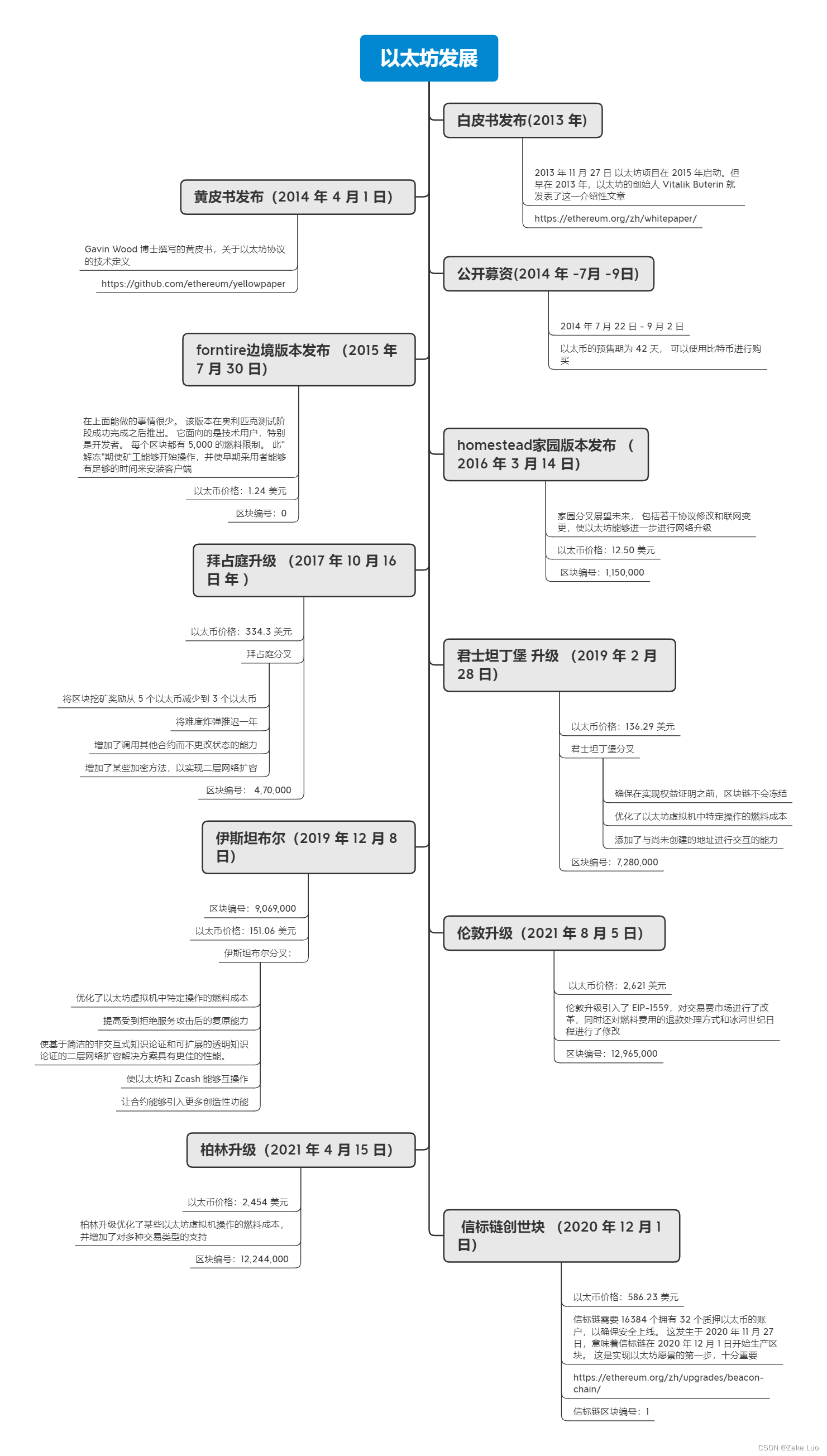

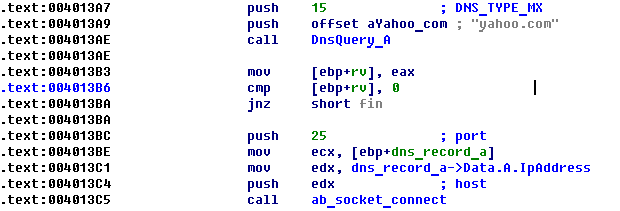

最后查询域“yahoo.com”或“aol.com”的 MX DNS 条目并尝试连接到端口 25 上的 SMTP 服务器,如果无法访问 SMTP 服务器则停止:

图 2:检查 Yahoo SMTP 服务器是否可达

电子邮件地址数据库

垃圾邮件机器人使用未加密的 HTTP 与其 C&C 服务器通信。 以下用户代理 Contax 实际上并不是 Phorpiex 垃圾邮件机器人所独有的,但可用于执行 HTTP 请求:

Mozilla/5.0 (windowsnt10.0;Win64;x64;rv:67.0) Gecko/20100101 Firefox/67.0比特币邮件 性勒索是真的吗,并使用以下 URL 发送 GET HTTP 请求:

hxxp:////n.txt 或 hxxp:////p.txt

例子:

hxxp://193.32.161[.]69/111/n.txt

对该请求的响应包含存储在 C&C 服务器上的 N 个电子邮件地址数据库。 发送后续请求以下载这些数据库并将它们保存在扩展名为“.jpg”的 %TEMP% 目录中。

在无限循环中,恶意软件生成以下格式的 URL:

hxxp:////.txt

是 1 到 N 之间的随机整数。

要下载的电子邮件数据库的最终 URL 如下:

hxxp://193.32.16169/111/135.txt

下载的数据库保存在 %temp% 文件夹中,文件名由随机数字和“.jpg”扩展名组成。 例如:

%temp%\5173150314183010.jpg

下载的数据库是一个文本文件,最多包含 20,000 个电子邮件地址。 在各种活动中,我们在 C&C 服务器上观察到 325 到 1363 个电子邮件数据库。 因此,垃圾邮件运动会影响多达 2700 万潜在受害者。 该文件的每一行都包含一个电子邮件地址和一个以“:”分隔的密码,如下所示:

下载的数据库是一个文本文件,最多包含 20,000 个电子邮件地址。 在各种活动中,我们在 C&C 服务器上观察到 325 到 1363 个电子邮件数据库。 因此,一次垃圾邮件活动最多可影响 2700 万潜在受害者。 该文件的每一行都包含一个电子邮件地址和一个以“:”分隔的密码,如下所示:

user1@bigpond.com:secretpassword1

user2@gmail.com:secretpassword2

user3@yahoo.com:secretpassword3

user4@rambler.ru:secretpassword4

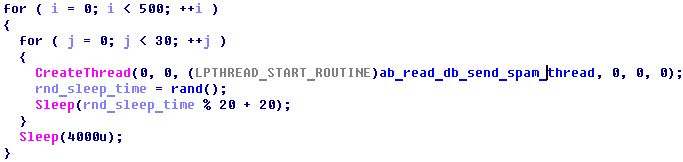

垃圾邮件机器人总共创建了 15,000 个线程来从一个数据库发送垃圾邮件。 每个线程从下载的文件中随机选择一行。 所有垃圾邮件线程结束后,将下载下一个数据库文件。 如果将延迟考虑在内,我们可以估计该机器人每小时可以发送大约 30,000 封电子邮件:

图 3:为发送垃圾邮件而创建的线程

垃圾邮件

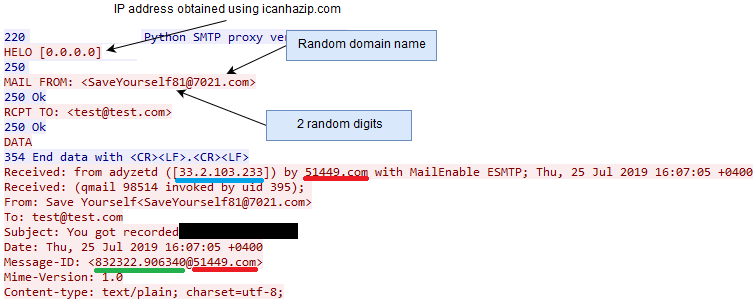

为了发送电子邮件,垃圾邮件机器人使用 SMTP 协议的简单实现。 SMTP 服务器的地址来自电子邮件地址的域名。 在与 SMTP 服务器建立连接并收到邀请消息后,垃圾邮件机器人将使用自己的外部 IP 地址(使用 icanhazip.com 服务获得)发送 HELO/EHLO SMTP 消息。

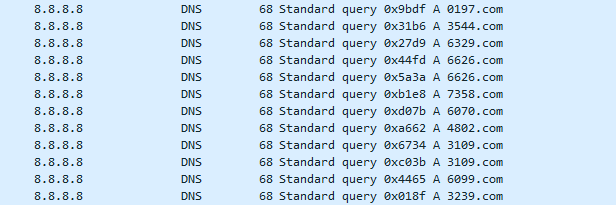

垃圾邮件机器人然后尝试使用以下格式形成有效的随机域名:“{4 random numbers}.com”

使用 DNS 查询检查域的有效性。 这会导致在联系 SMTP 服务器之前生成大量 DNS 请求:

图 4:Phorpiex 垃圾邮件机器人发出的大量 DNS 请求。

如果域名解析成功,则将其用作发件人的电子邮件地址。 发件人电子邮件的第一部分(“@”之前)由硬编码短语和 2 个随机数生成。 假SMTP服务器的发件人主机名、IP地址和域名也是随机值,如下图所示:

图 5:Phorpiex spambot SMTP 通信示例

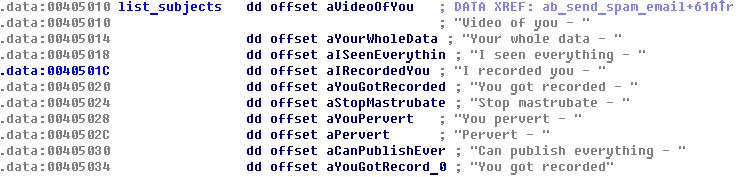

为了设置主题数组,垃圾邮件机器人将用户名或密码连接到随机选择的字符串(可能因示例而异):

图 6:Phorpiex 垃圾邮件机器人使用的电子邮件主题行

因此,如果我们假设 john_doe@example.com 是受害者的电子邮件地址,则电子邮件的主题可能是“我记录了你 – john_doe”。

收入

威胁行为者的实际利润是多少? Check Point 通过 2019 年 4 月以来撤回的比特币钱包发现,共有超过 14 个 BTC 被转移到此类钱包中。

从传入此钱包的交易数量,我们还可以计算出受此活动影响的受害者总数。 它的结论是,在五个月的时间里,大约有 150 名受害者支付了威胁。 尽管收到的付款数量很少,但这仍然意味着这些简单的欺诈策略是成功的。

另一方面,数据库中的密码一般与受害者的邮箱账户无关,数据价值很低。 这些数据库以高价转让,甚至可以免费访问。 因此,Phorpiex 背后的人们想出了一种方法,可以利用这些低质量的数据来获取丰厚的利润。

综上所述

泄露的账本列表是一种常见且廉价的商品,包含的密码通常与它们所链接的电子邮件地址不匹配,但 Phorpiex 僵尸网络的资深僵尸网络运营商利用它们以及受害者的恐惧使它们常年轻松地产生收入. 这种方法的诞生也可能与 Phorpiex 分发的 Gandcrab 被暂停有关,或者仅仅是因为它简单易用,但无论如何,目前运营着超过 50 万台受感染主机的 Phorpiex 仍在传播成功发送数以千计的性勒索电子邮件。